学习web时刷题,其题目确实很基础适合我这种新手入手

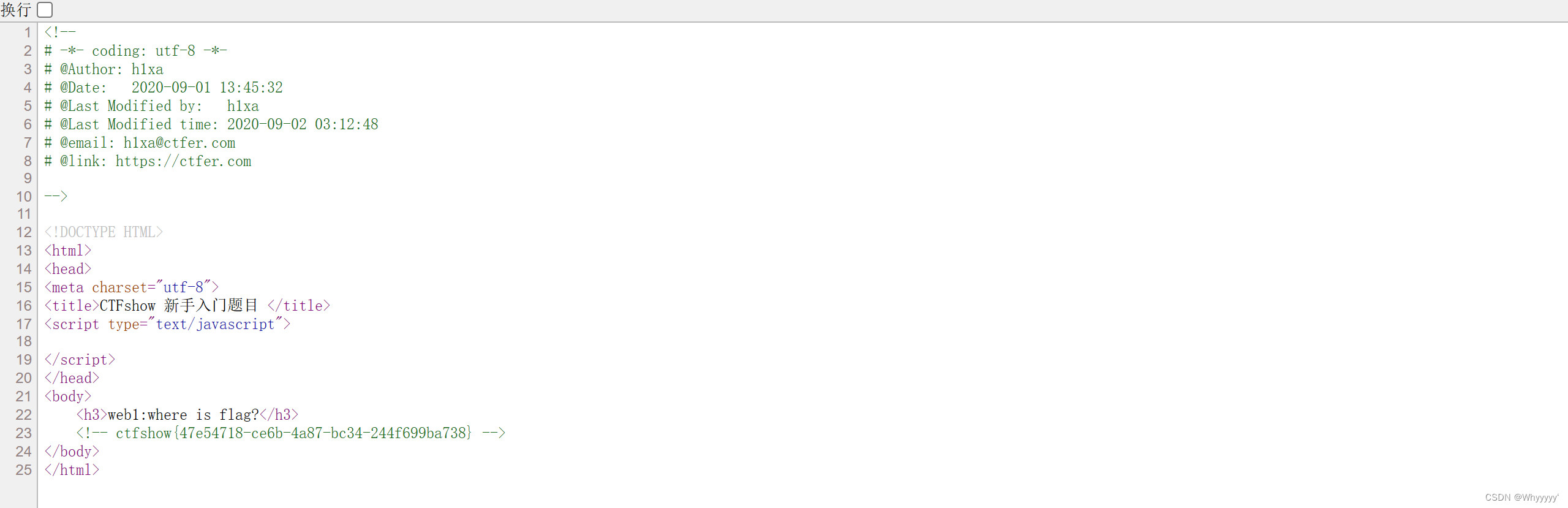

一、源码泄露

本题就是简单的查看源代码找到flag。

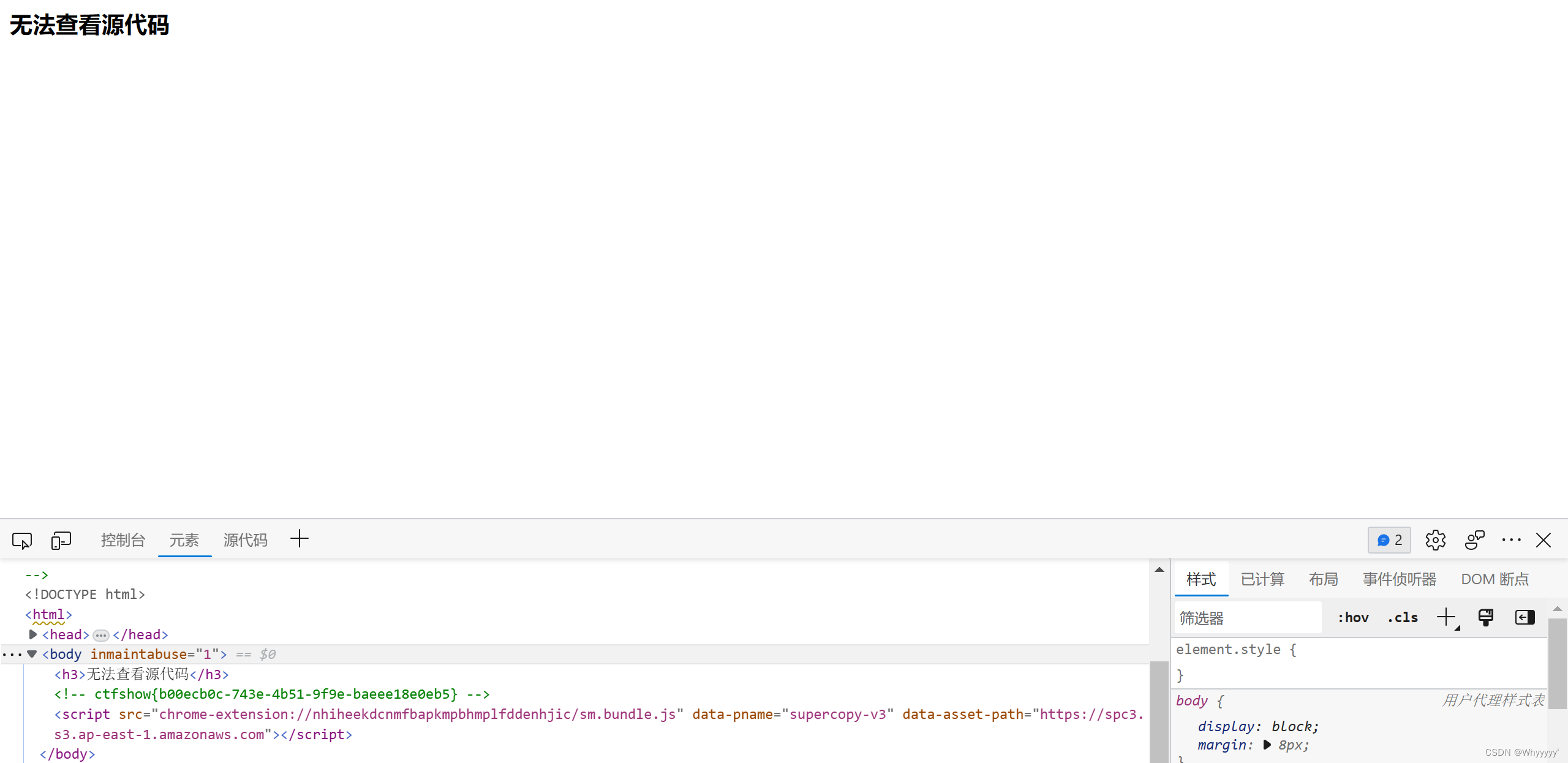

二、前台JS绕过

本题打开后显示无法打开源代码,但好像只要手动打开源代码就能看到flag,

或者将本题用BP抓包就可以拿到flag了

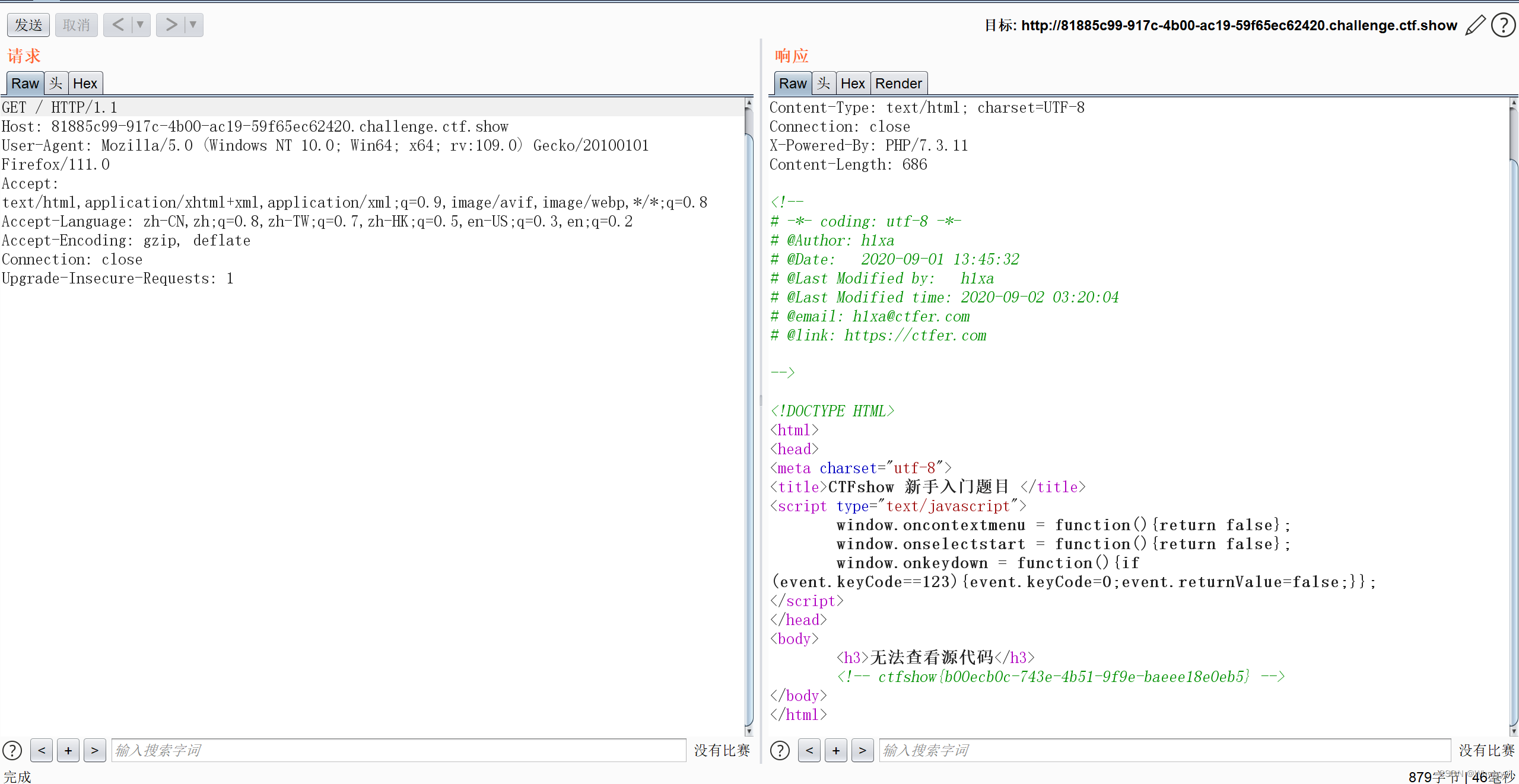

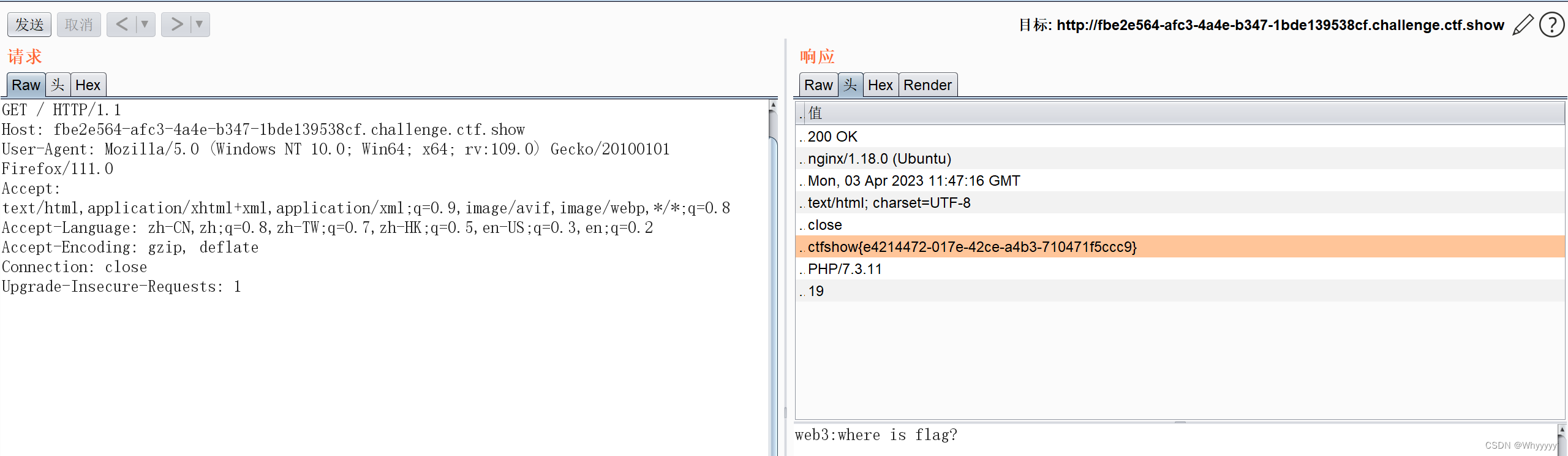

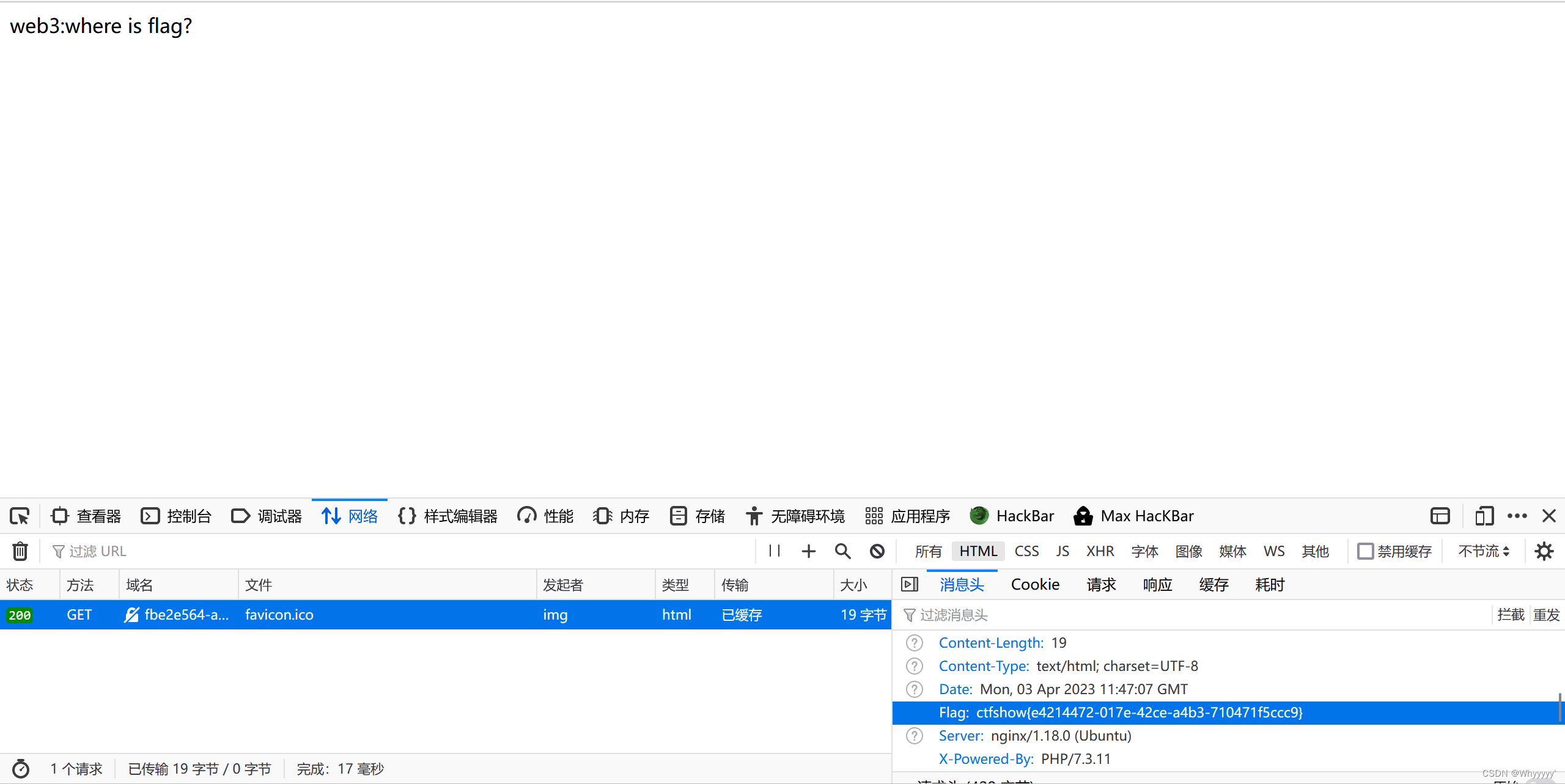

三、协议头信息泄露

打开本题也是问flag在哪里,本题要么直接BP抓包然后在重发器发送后头中找到flag

或者在浏览器的网络里找到Date,下面有着flag

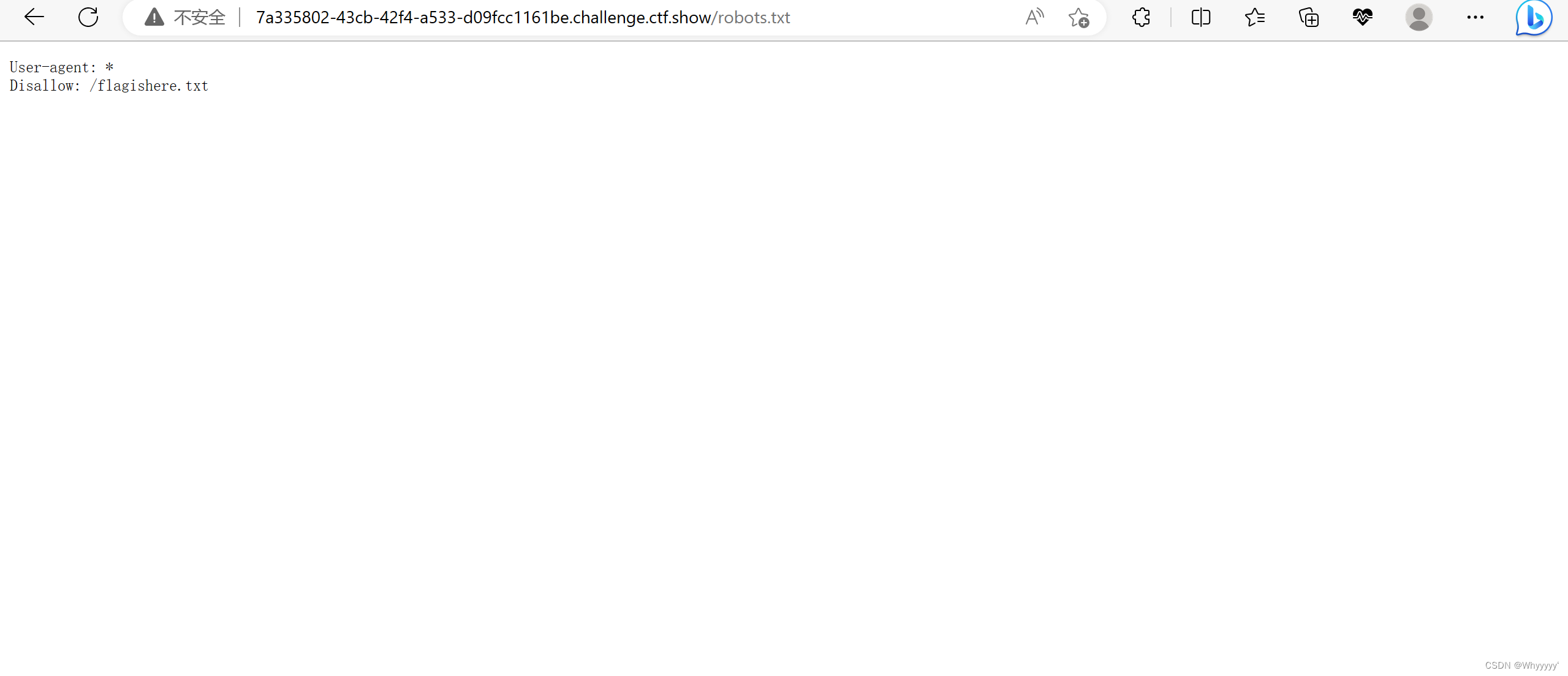

四、robots后台泄露

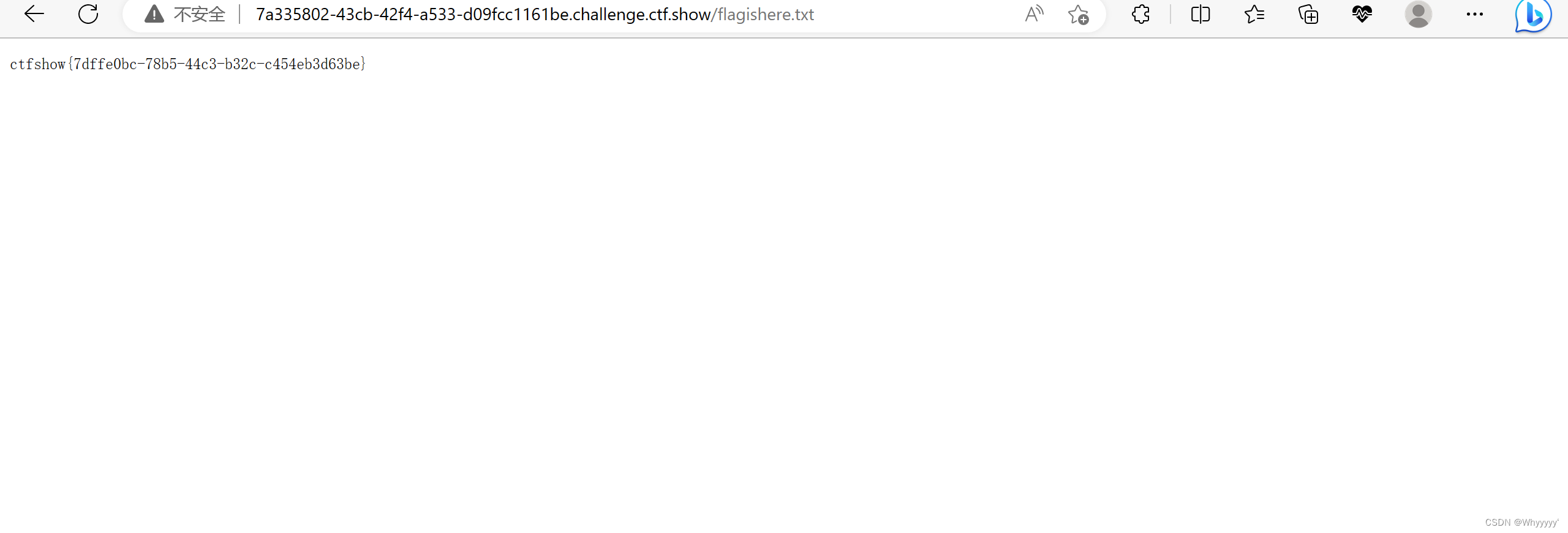

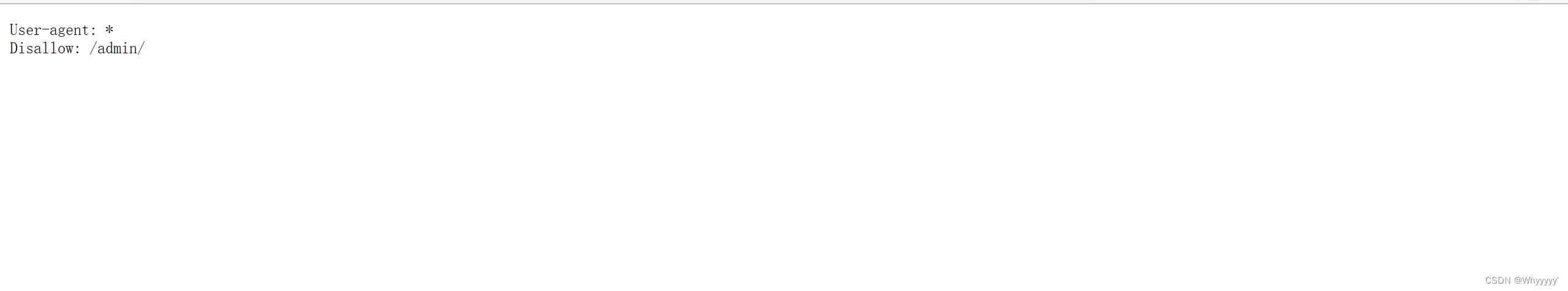

如图本题还是一样的要求,根据题目我们可以知道其跟robots有关,所以在本题网址后输入/robots.txt,可以得到如下图的情况:

再将robots.txt替换成如图的txt,得到flag。

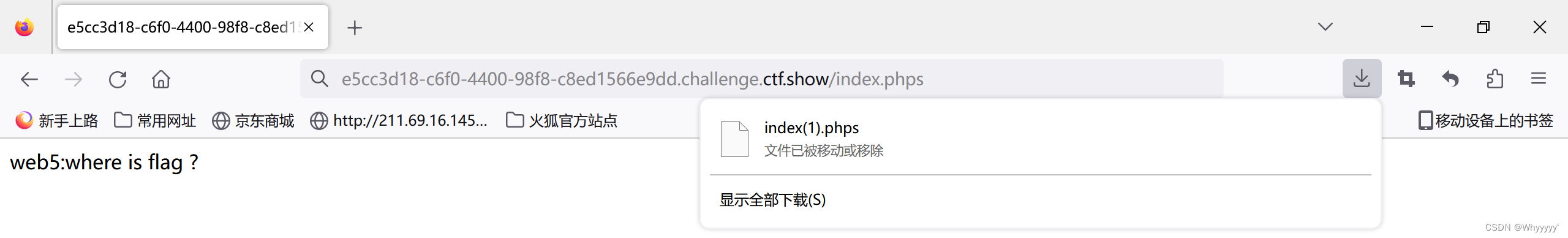

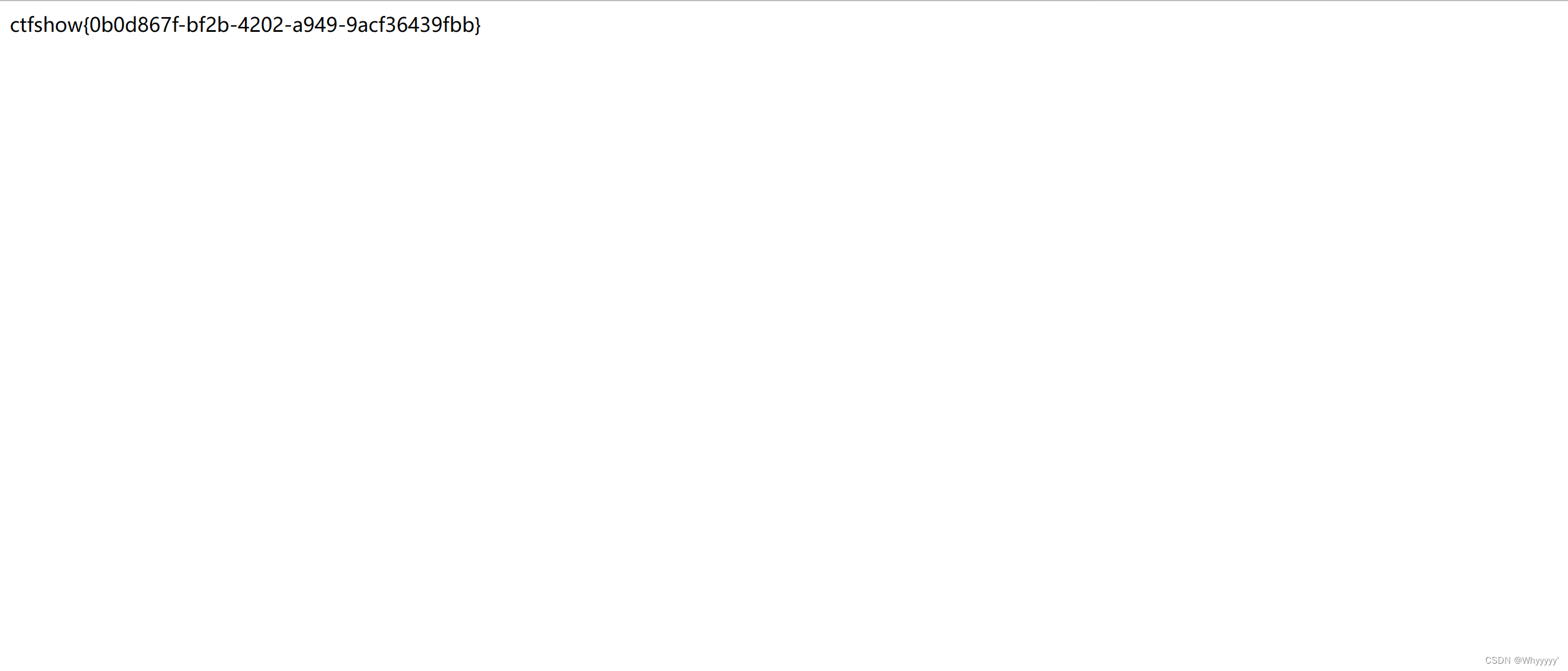

五、phps源码泄露

根据本题题目phps源码泄露,想到了index.phps可能与其相关,输入后得到一个phps文件

打开文件后得到flag

打开文件后得到flag

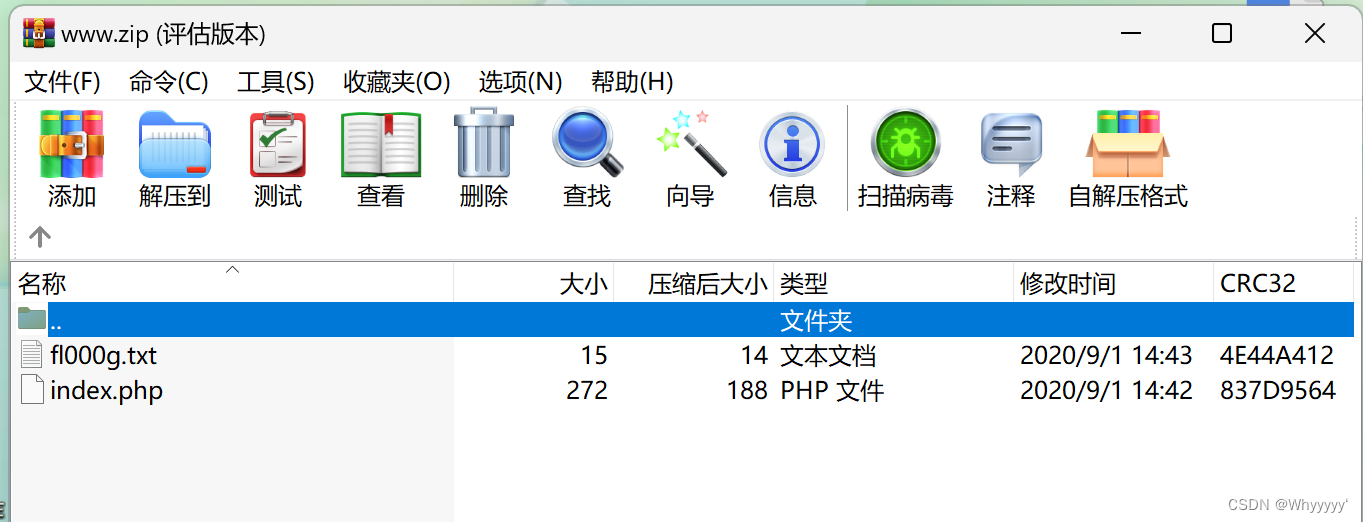

六、源码压缩包泄露

本题依旧是需要借题目来得到关于flag的线索

根据上关源码泄露,以及本题源码压缩包泄露 ,直接访问/www.zip。一般网站的文件都在www下,所以直接访问www.zip可以得到所需压缩包,打开后里面有俩个文件

多半与第一个txt文件有关,直接在网站搜索该文件,即在网站后缀加上/fl000g.txt。得到flag

七、版本控制泄露源码

依旧是要依靠题目来得到我们所需的flag,本题题目所设计版本控制,上网搜了下版本控制系统,

依旧是要依靠题目来得到我们所需的flag,本题题目所设计版本控制,上网搜了下版本控制系统,

一般常用的有Git,VSS,SVN等版本,本题所用的便是Git,在网址后面加上/.git就能得到flag了

八、版本控制泄露源码2

根据上题所知,尝试得到本题的版本控制系统是SVN,所以在网站后面加上/.svn就可以得到flag

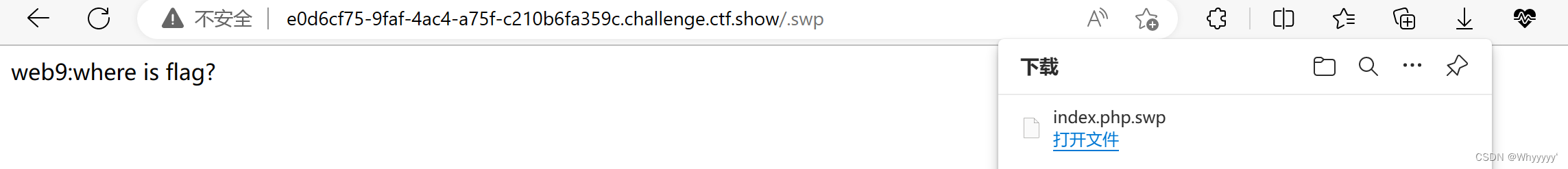

九、vim临时文件泄露

从题目找线索,从而来去得到flag 。当vim文件不正常退出时会生成一个.swp临时文件,从而造成文件信息泄露,一般网站编辑文件都是index.php。所以在文件后面加上/index.php.swp得到一个swp文件,打开得到flag

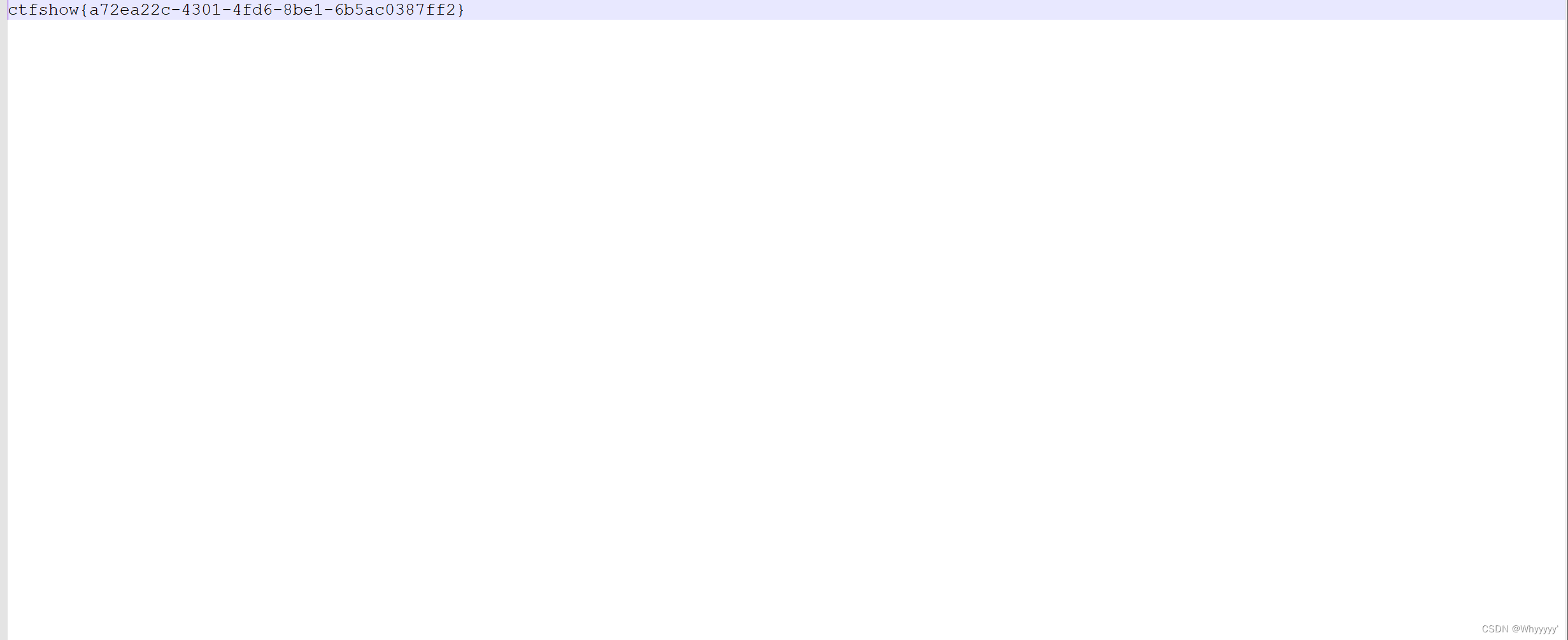

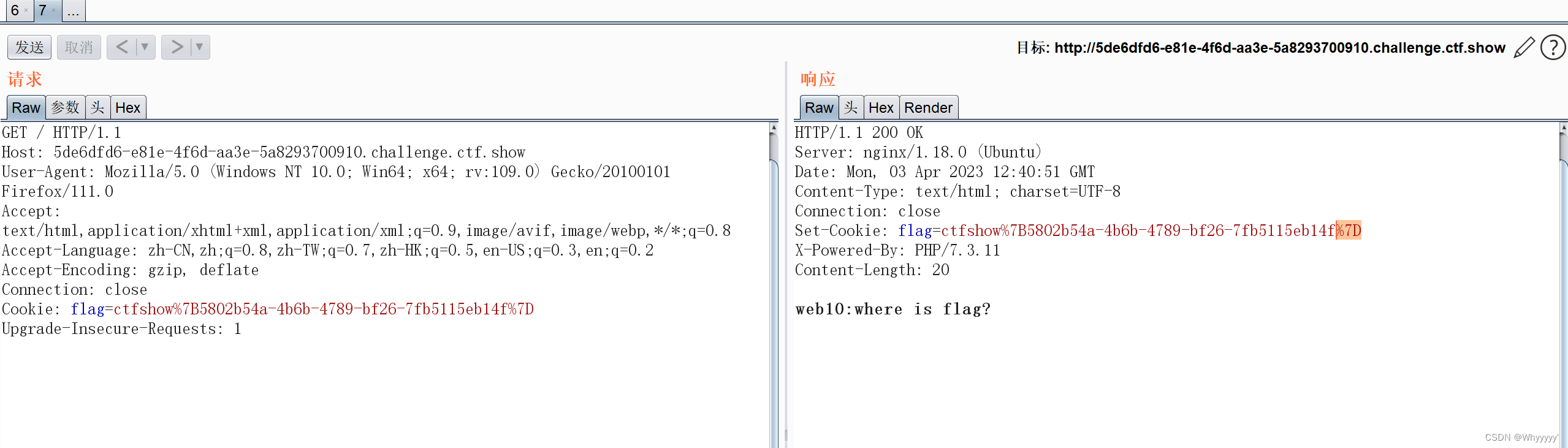

十、cookie泄露

有题目可以得知本题是跟cookie相关的.。要么简单粗暴用BP抓包,直接可以在cookie上看到flag

将%7B%7D编码后就是{}

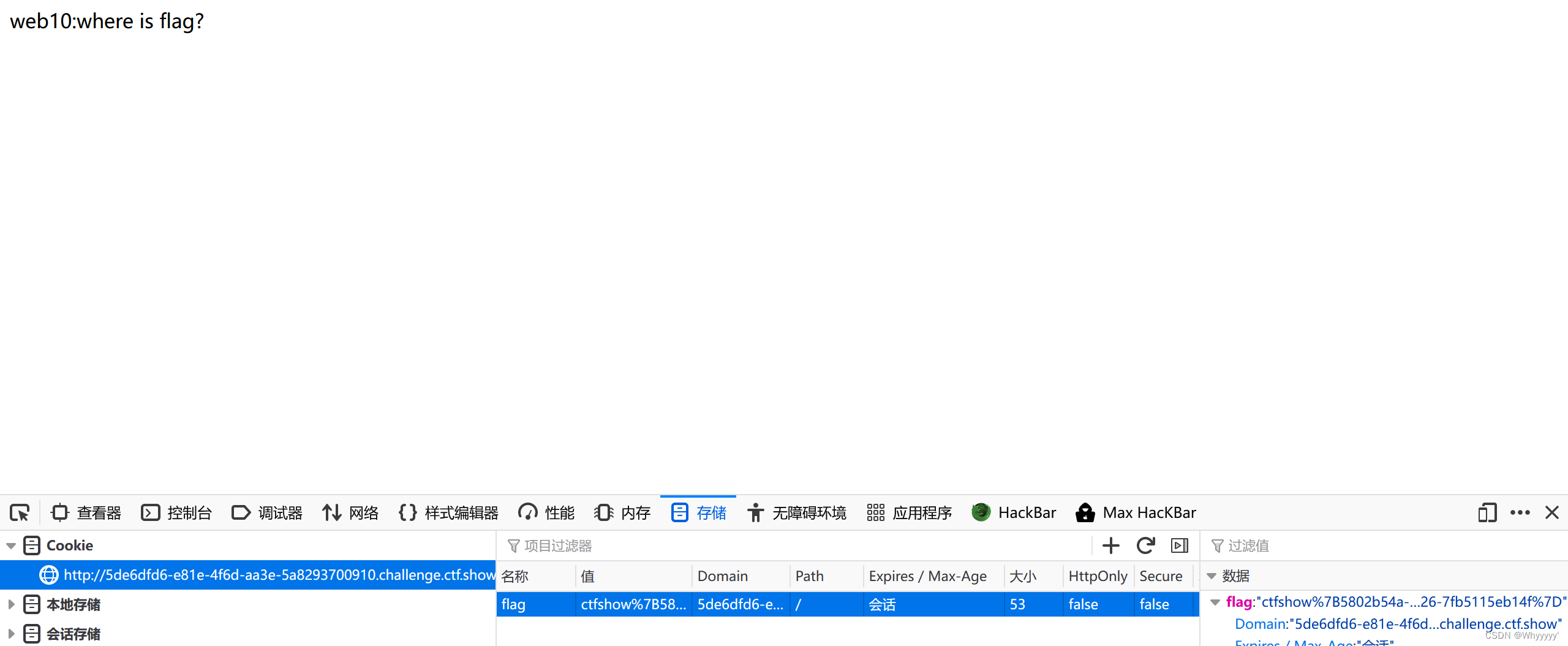

或者就是打开浏览器找到cookie同样可以拿到flag

或者就是打开浏览器找到cookie同样可以拿到flag

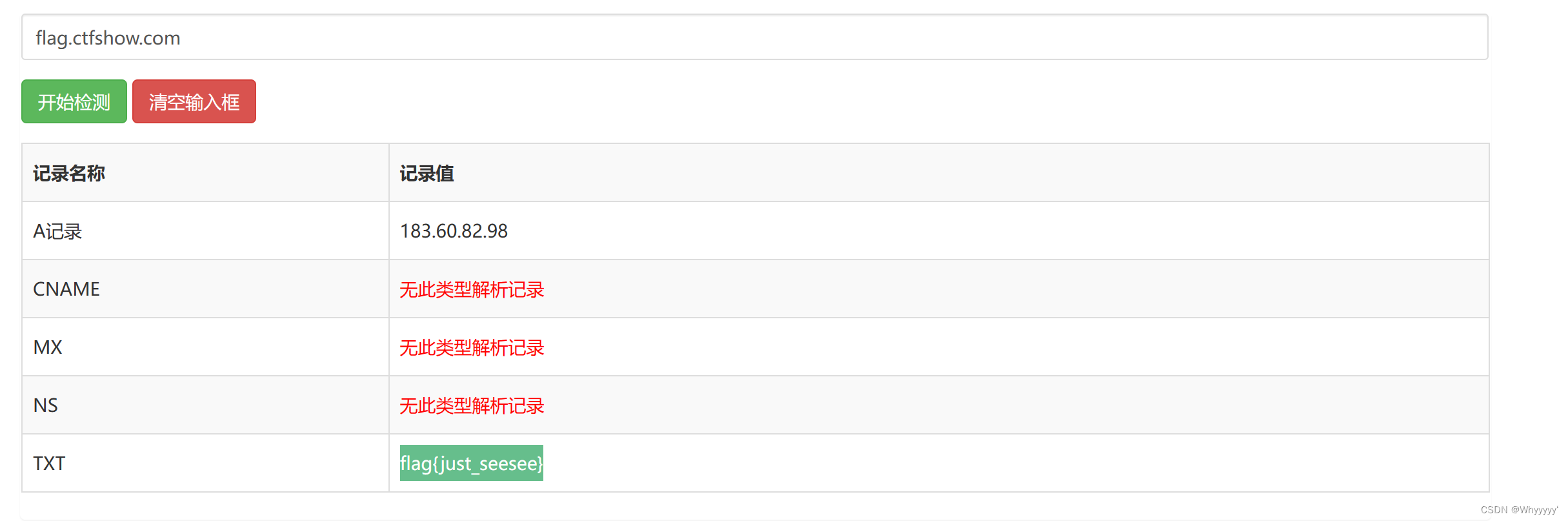

十一 、域名txt记录泄露

找到一个在线域名解析记录检测,可以在TXT中找到flag

十二、敏感信息公布

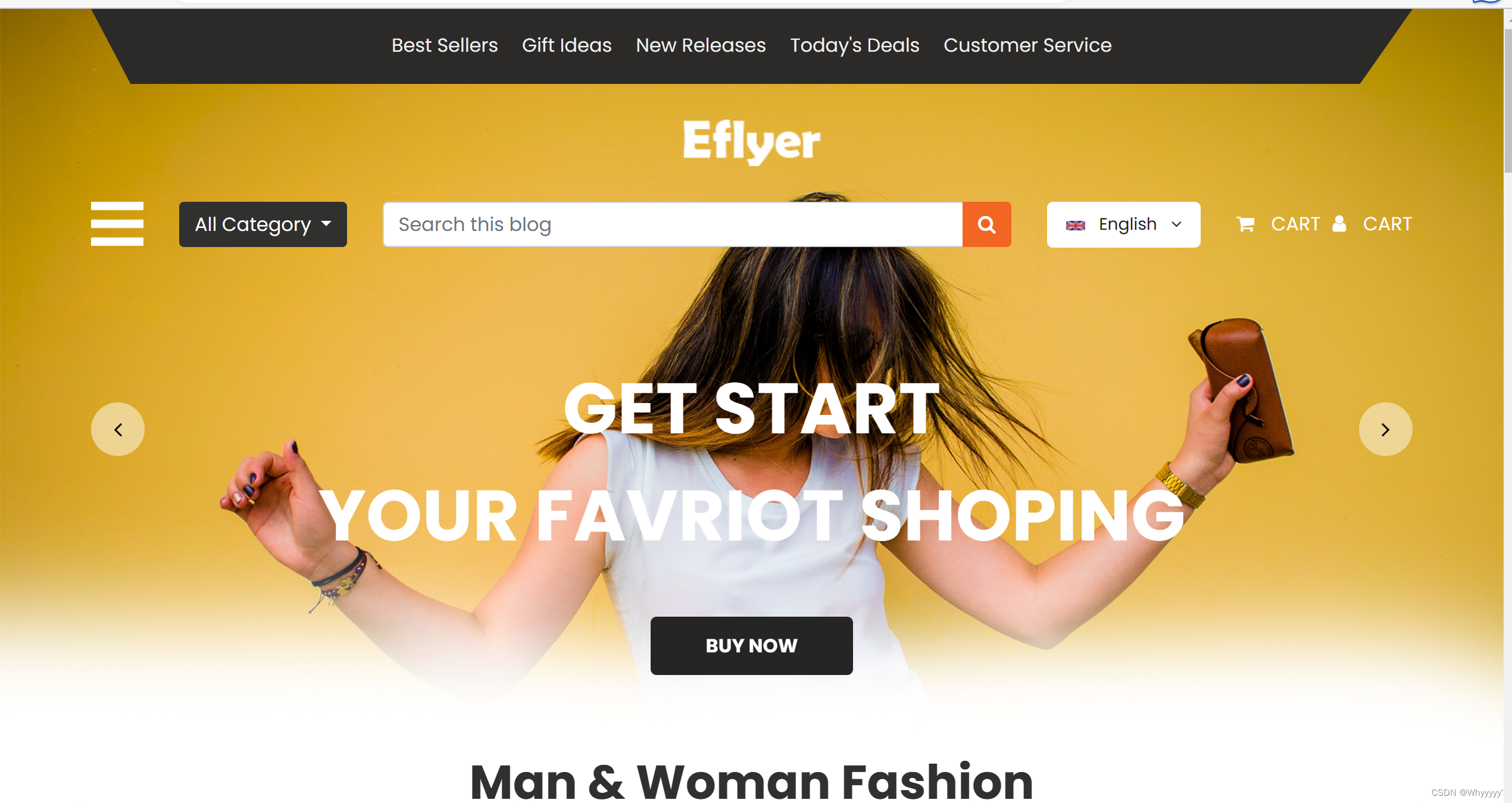

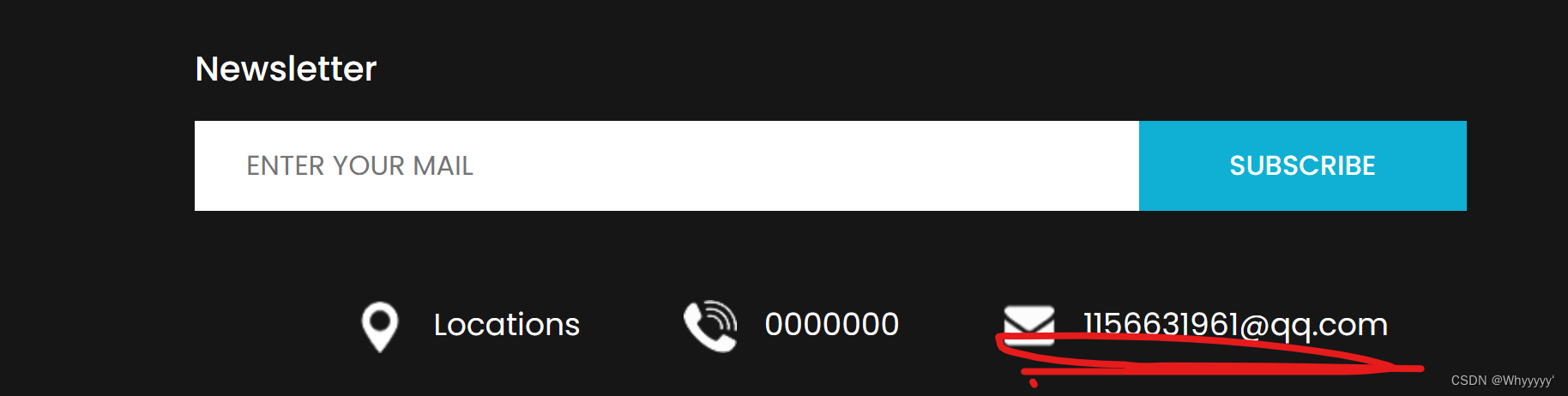

打开网站是一个购物平台

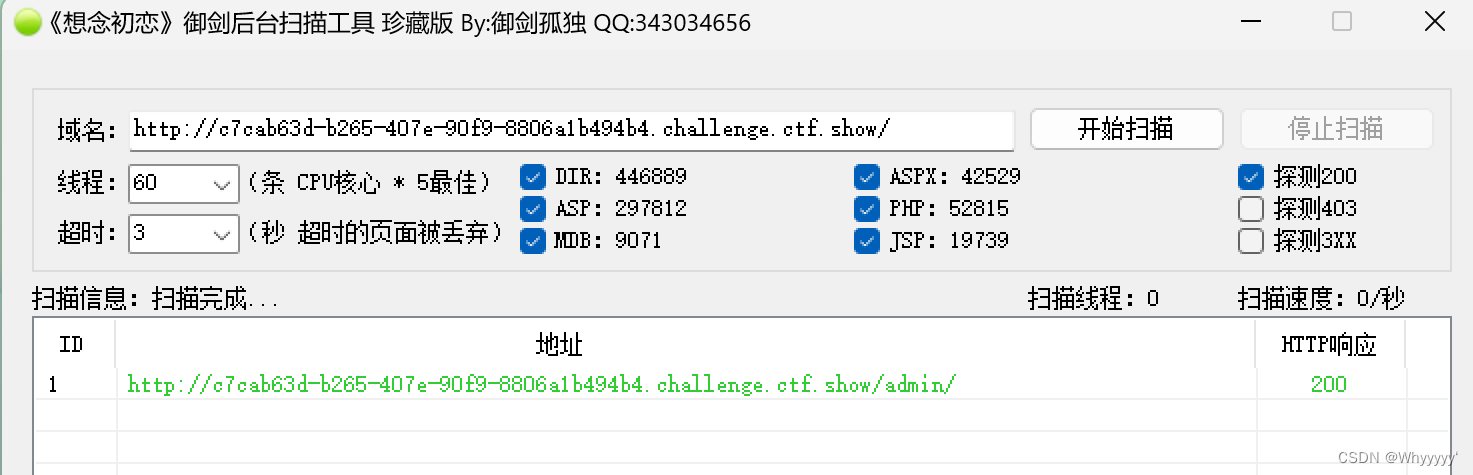

不知道从哪下手,然后御剑扫出一个网站+/admin,后来发现用**/robots.txt也能得到这个网站+/admin**,如图

不知道从哪下手,然后御剑扫出一个网站+/admin,后来发现用**/robots.txt也能得到这个网站+/admin**,如图

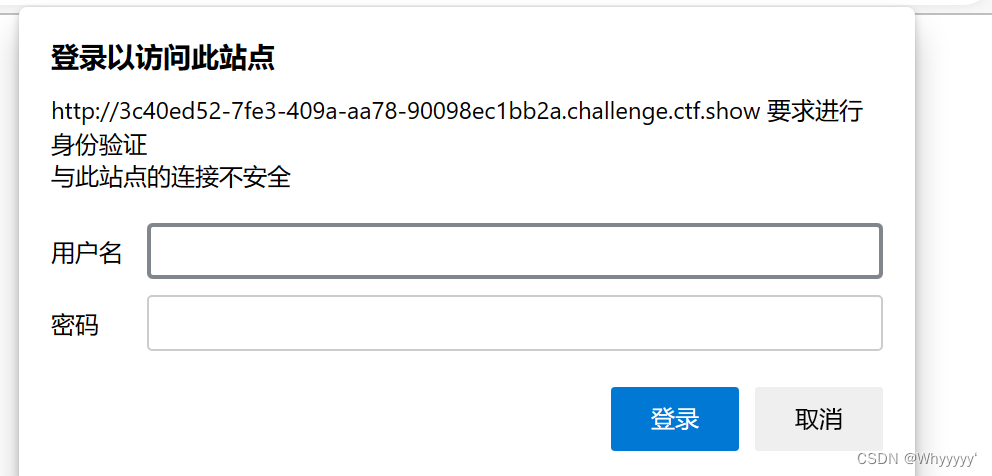

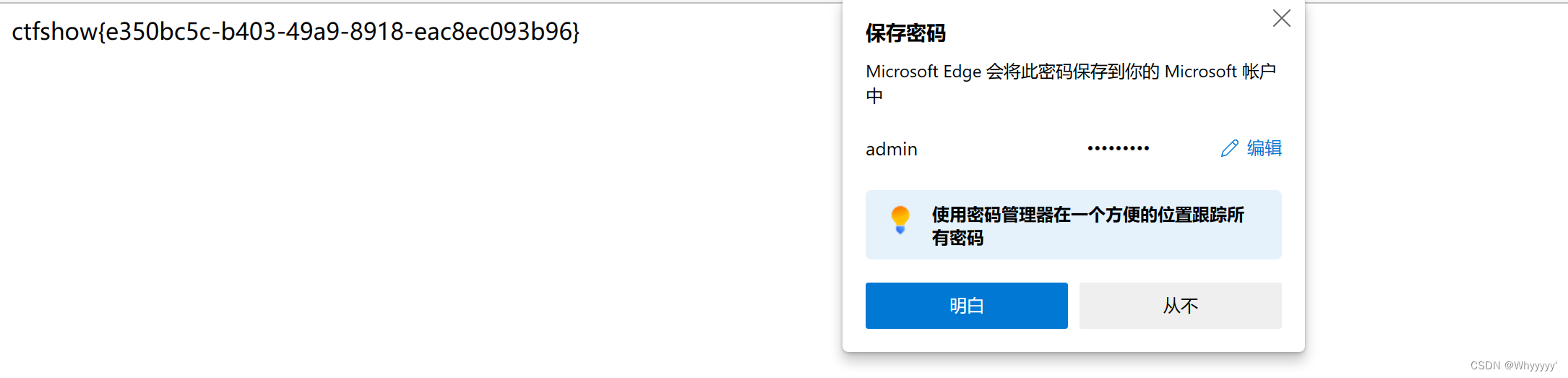

打开后发现是个登录系统

猜测用户名是admin,密码考虑题目敏感信息公布,猜测可能就在那个网站里,当移到最下面时发现有一串数字,

重新回到登录系统,尝试后登录成功拿到flag

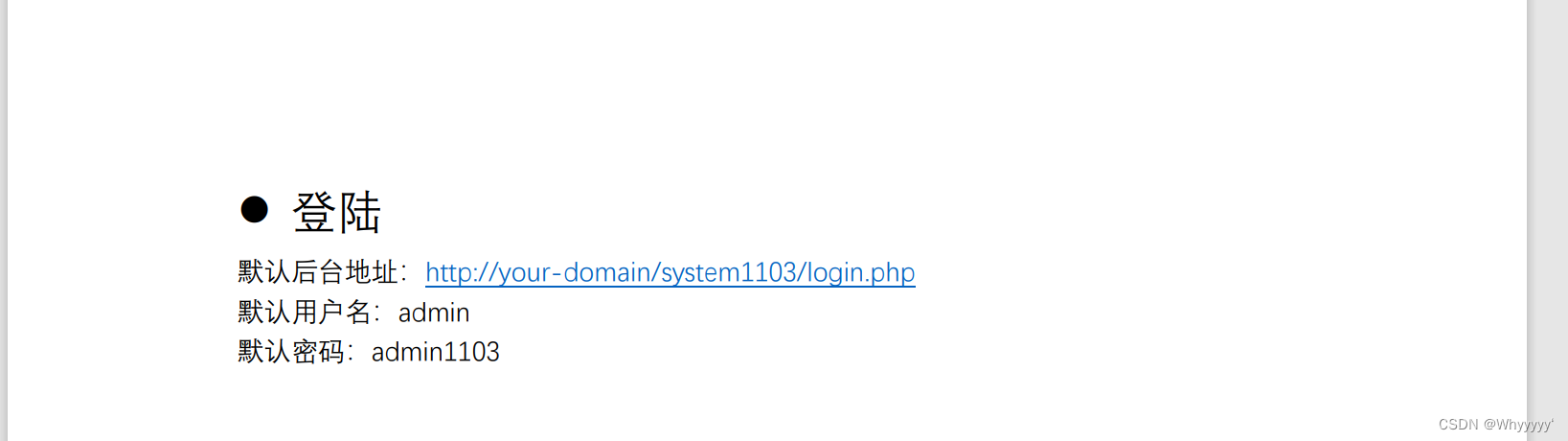

十三、内部技术文档泄露

本题打开后也是如十二题一样是个网站,尝试像十二题那样查询robots.txt无果,只能从这网站找线索

原本一筹莫展,当翻到网址最下面,发现其”document”可以点击,从中找到线索

document移到最下面的内容为下图

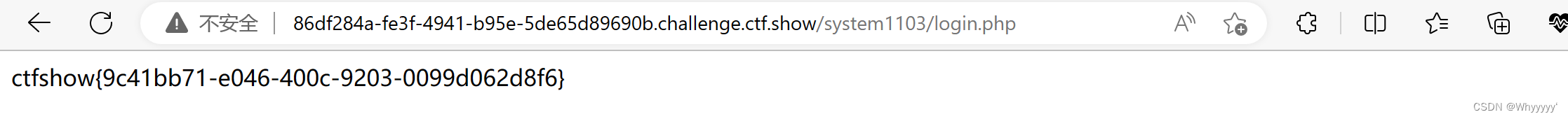

将原本的网站加上/system1103/login.php进入登录界面,输入默认用户名和密码得到flag。

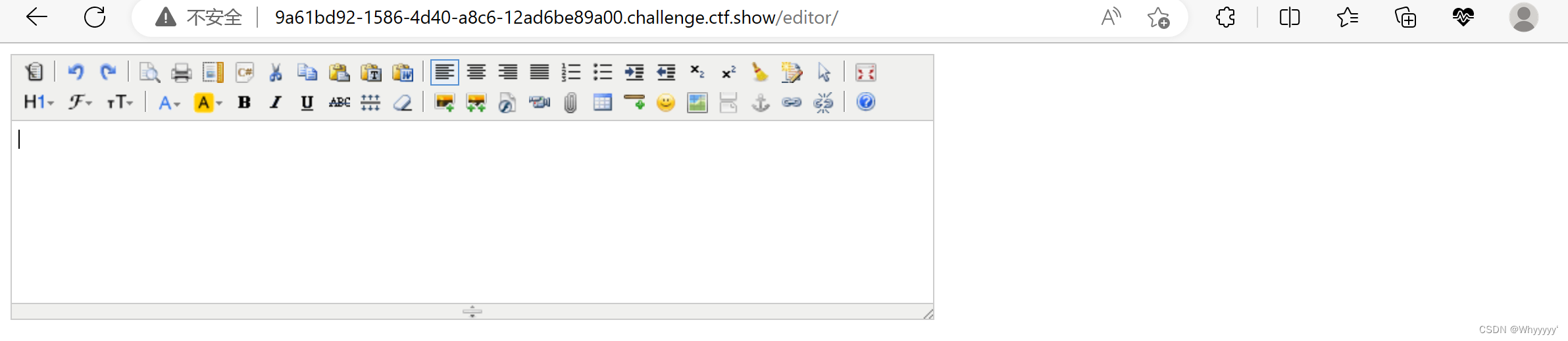

十四、编辑器配置不当

打开后是跟十一、十二关那样是一个页面,但根据题目内的提示,在网站后缀加上/editor进入一个新的页面

找到上传文件的地方,进入文件空间,

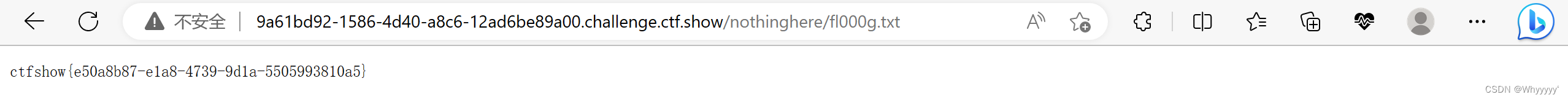

打开文件空间,依次点击**/var/www/html/nothinghere**,从而发现藏在其中的txt文件,

然后通过在主网址上加上**/nothinghere/fl000g.txt**找到flag

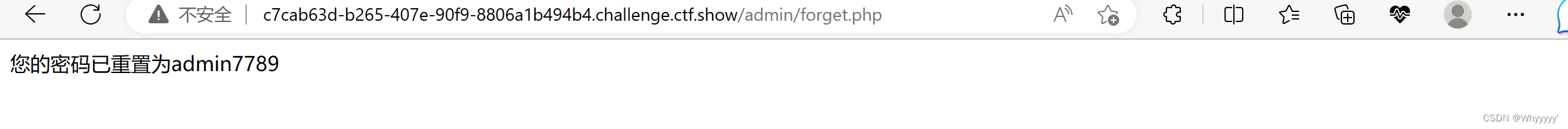

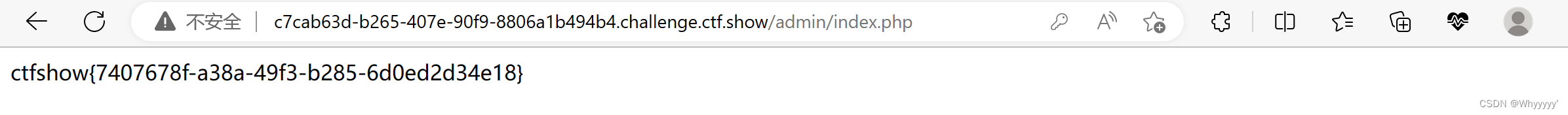

十五、密码逻辑脆弱

仍然是网页,放进御剑里扫一扫,扫出一个admin

进入一看是登录页面,猜测用户名应该是admin,但是密码未知

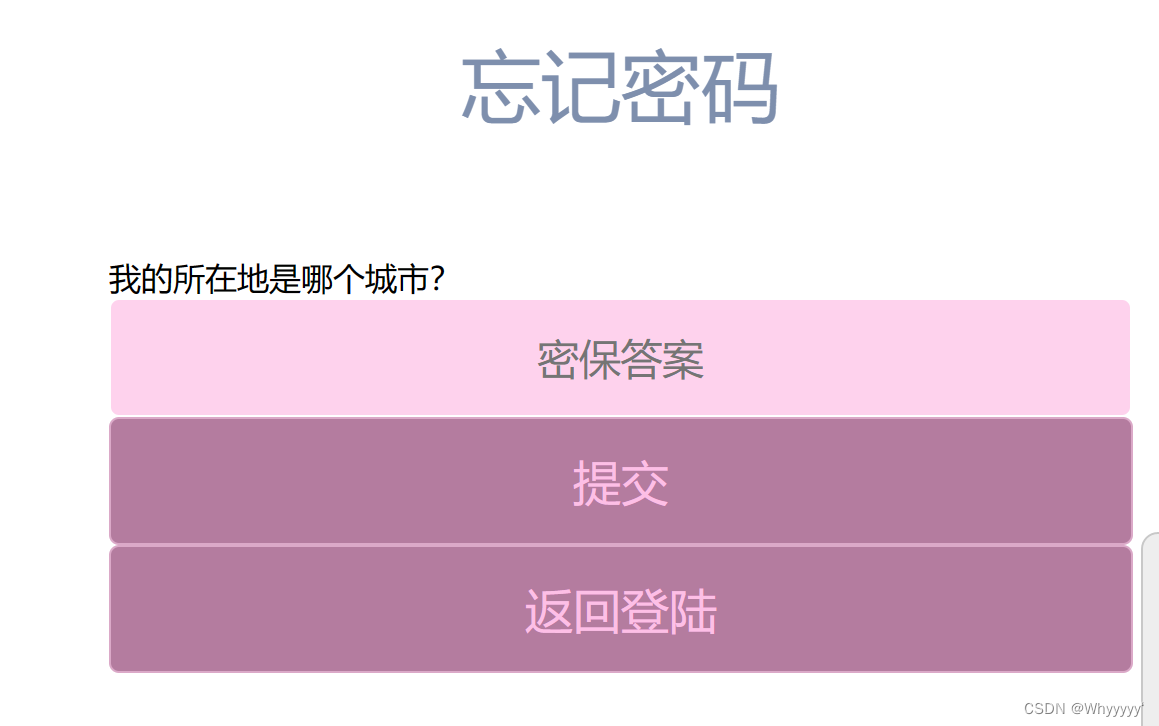

发现有个忘记密码的按钮,点进去后需要回答密保问题才能得到密码

再结合本题所给的提示:公开的信息比如邮箱,可能造成信息泄露,产生严重后果

返回主网站,找到邮箱,

然后登录自己qq查询该账号,发现其人在西安,返回回答问题,得到密码

然后输入用户名和密码得到flag

然后输入用户名和密码得到flag

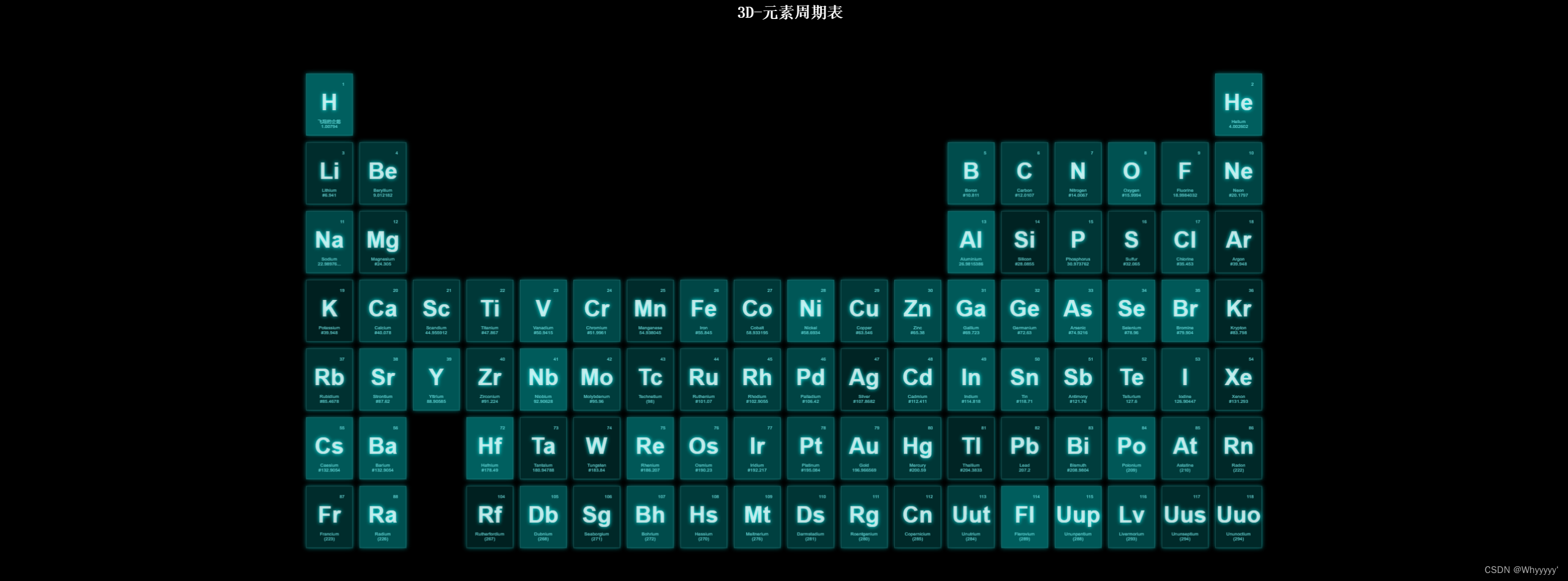

十六、探针泄露

十六、探针泄露

打开页面就是一个元素周期表,没有任何线索,但是根据题目所给提示,考虑与探针相关

打开页面就是一个元素周期表,没有任何线索,但是根据题目所给提示,考虑与探针相关

对于测试用的探针,使用完毕后要及时删除,可能会造成信息泄露

所以在网站后面加上**/tz.php**

点击后可以从里面找到flag

十七、CDN穿透

这题应该是坏了,直接提示把答案发出来了

如果查这个网站的IP地址提交上去的是错误的。

如果查这个网站的IP地址提交上去的是错误的。

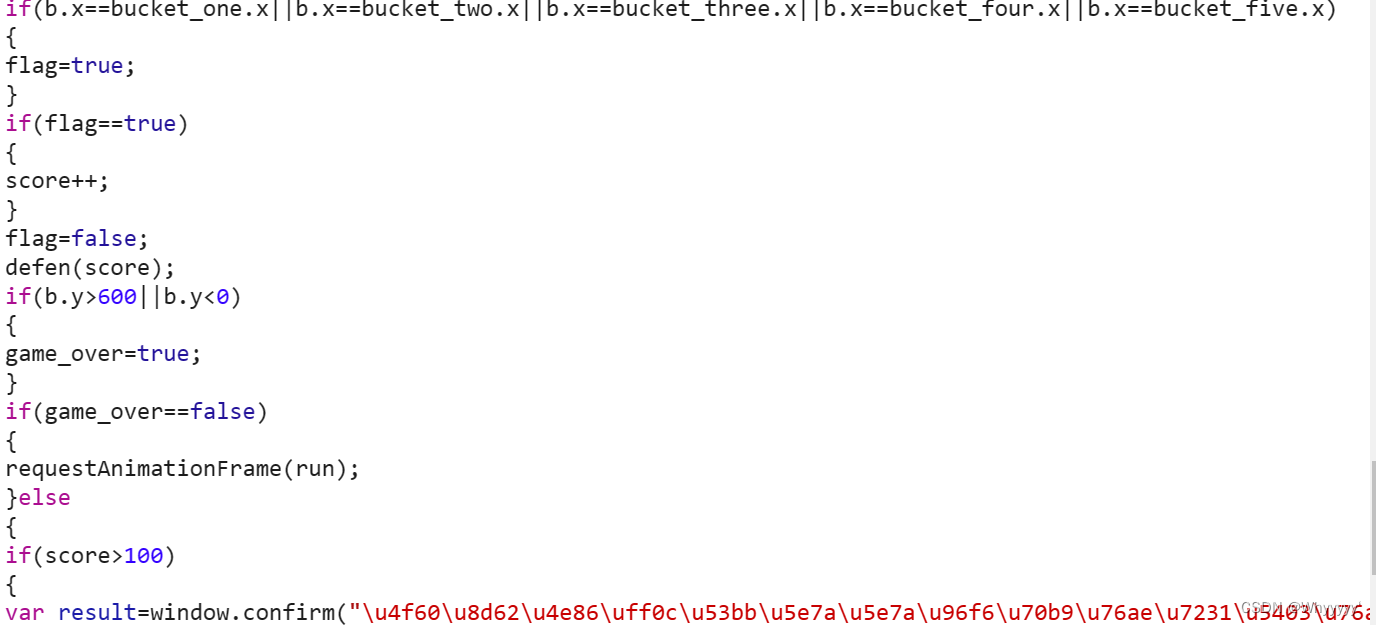

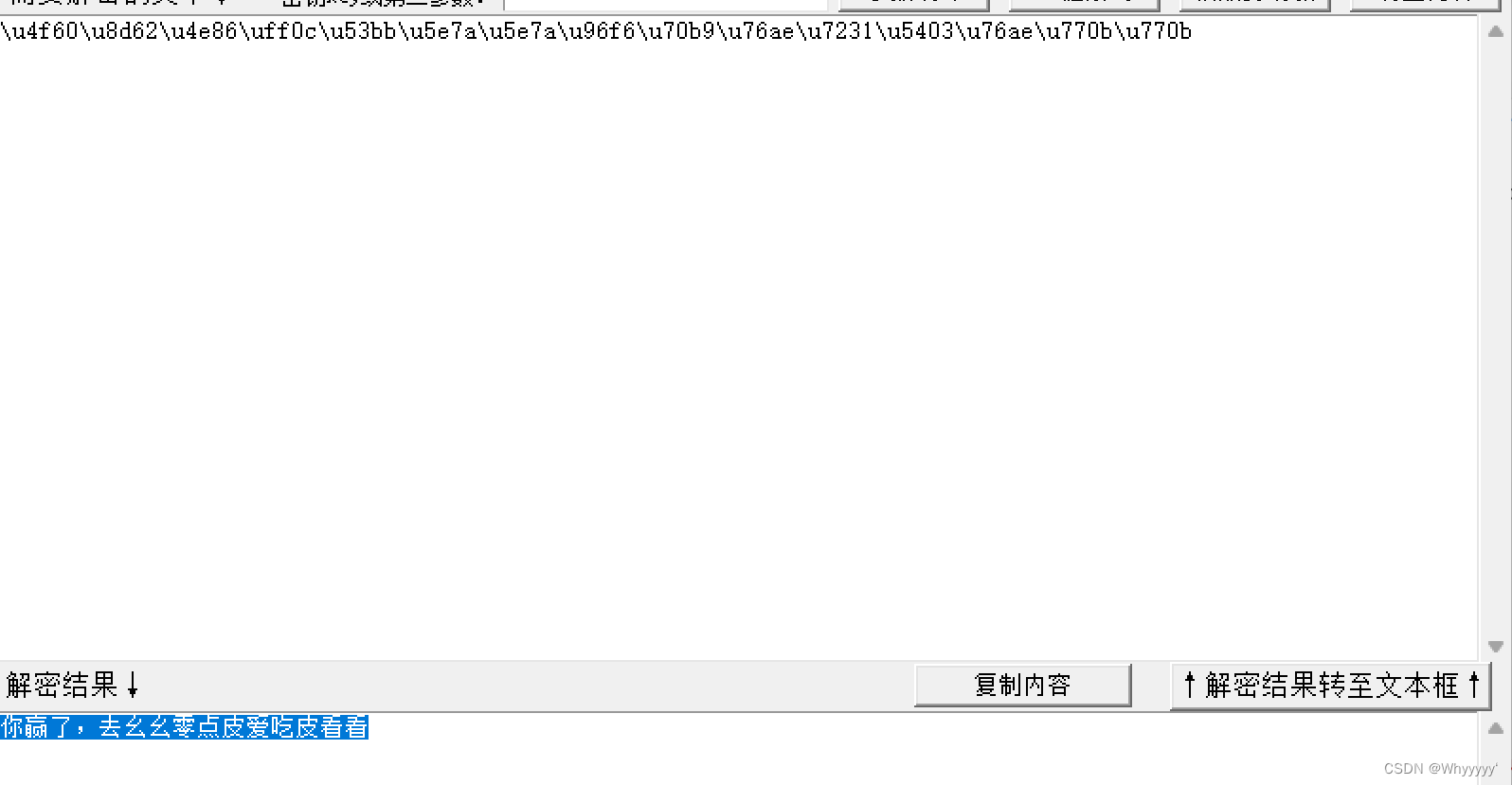

十八、js敏感信息泄露

本题打开后发现是一个小游戏,一般网站小游戏考虑达到一定的分数给出flag,所以查询源代码来看看是否有满足分数条件给flag的代码。发现当分数大于100时会给出一串十六进制编码。

将这十六进制编码进行ascii转换,

将这十六进制编码进行ascii转换,

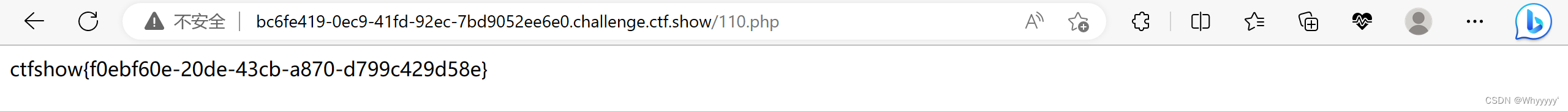

所以在主网站的后面加上/110.php。得到flag

所以在主网站的后面加上/110.php。得到flag

十九、前端密钥泄露

十九、前端密钥泄露

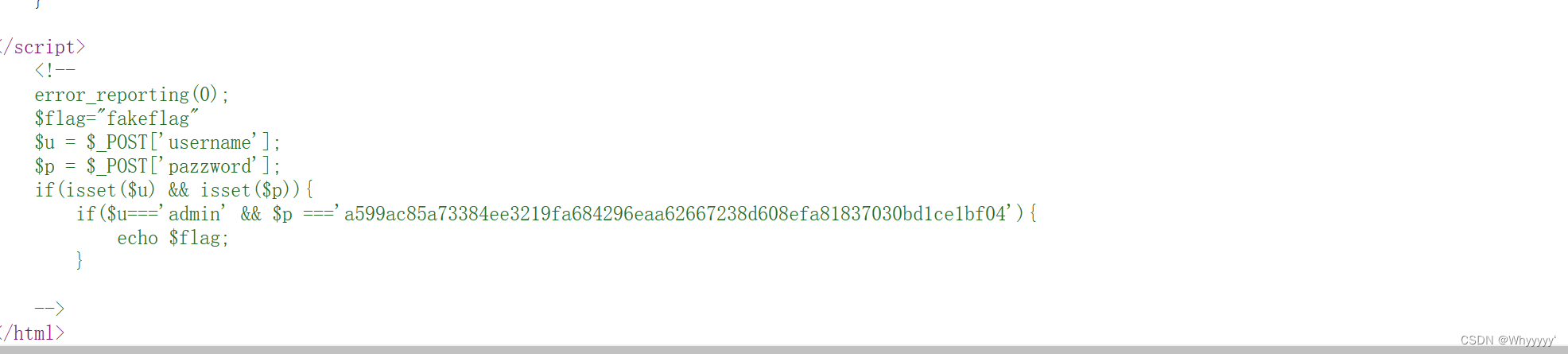

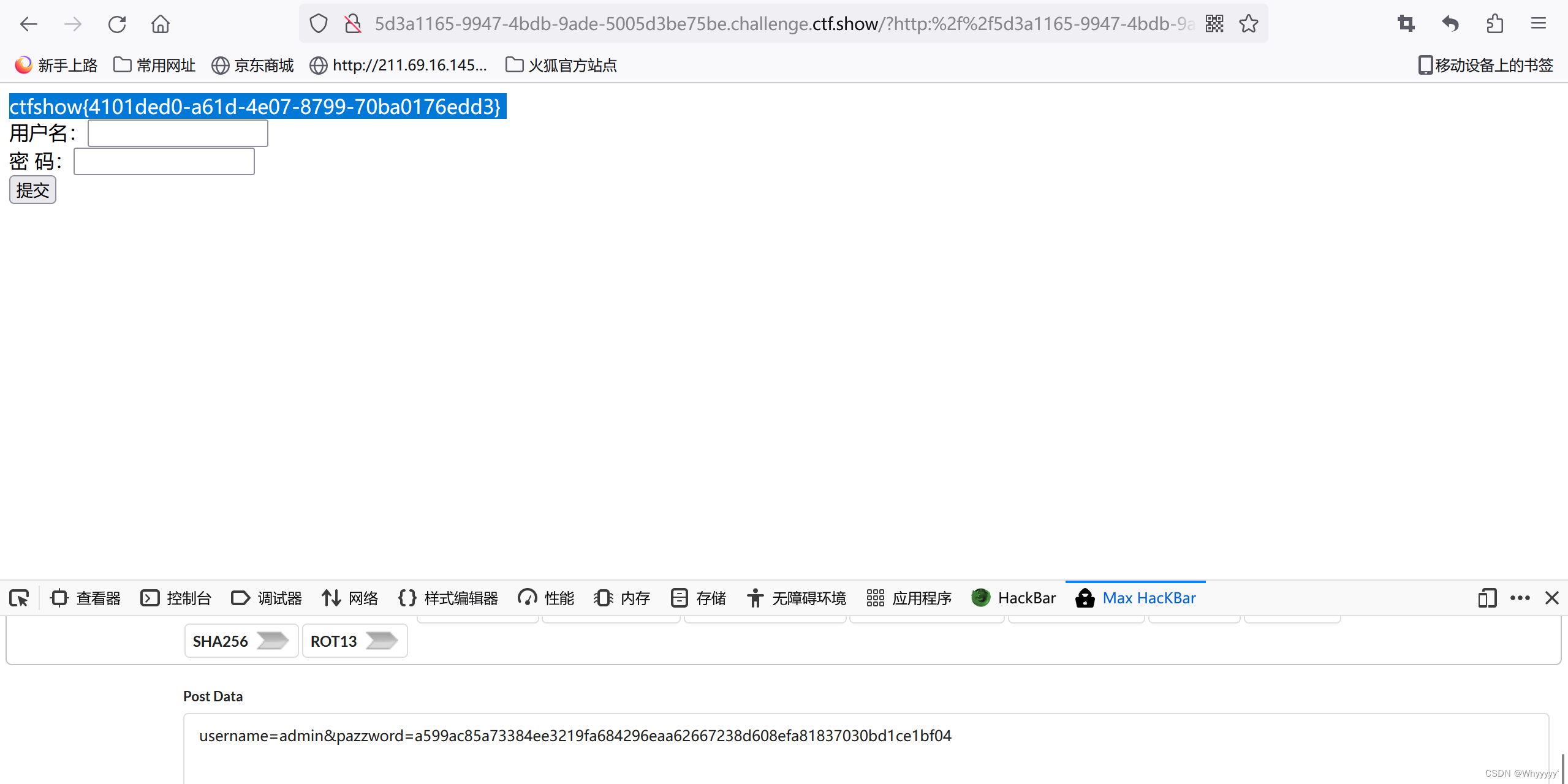

打开后是一个登录页面,查看源代码可以发现一个post

打开后是一个登录页面,查看源代码可以发现一个post 然后在火狐浏览器或者BP中POST传参,得到flag

然后在火狐浏览器或者BP中POST传参,得到flag

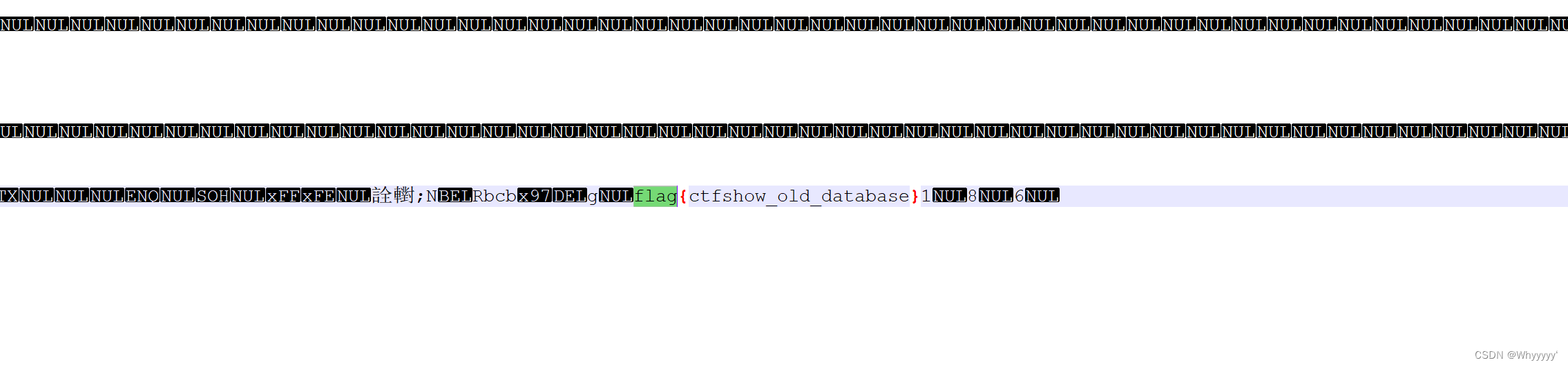

二十、数据库恶意下载

二十、数据库恶意下载

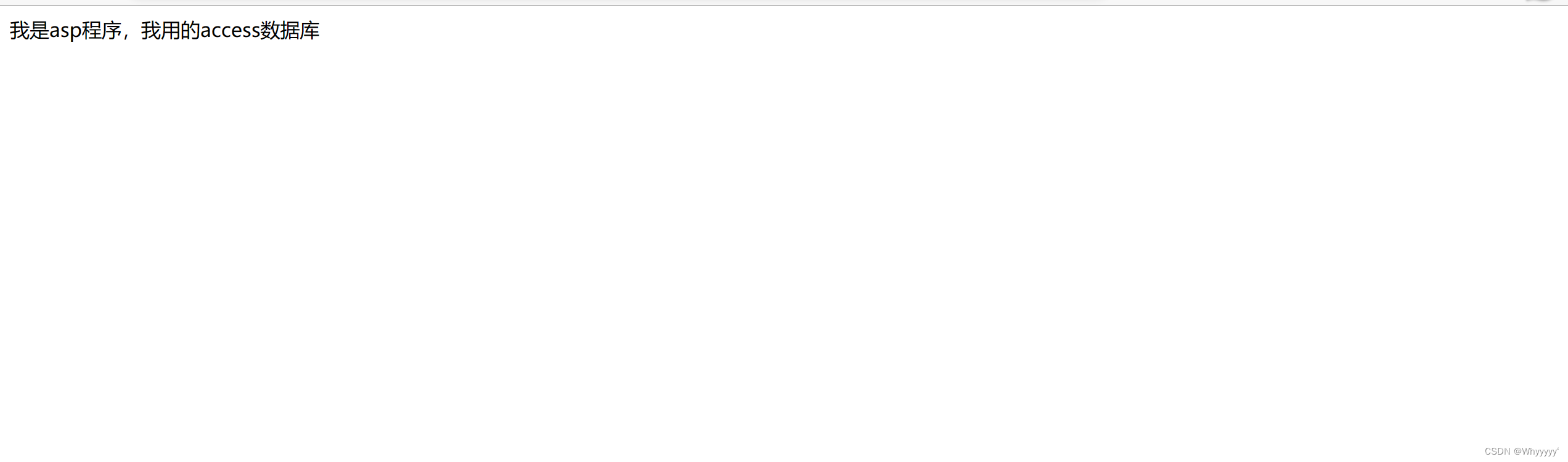

根据题目提示

根据题目提示

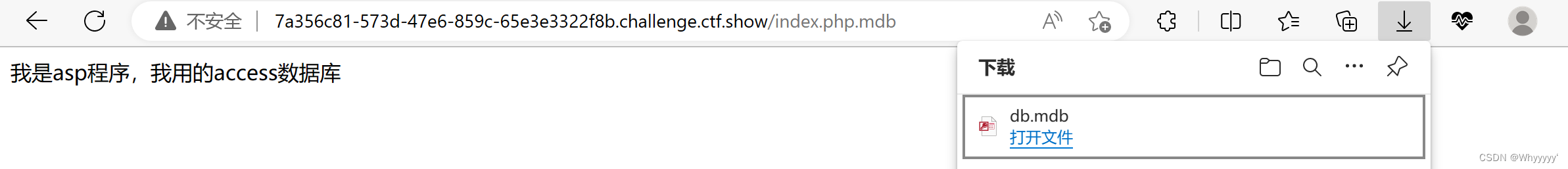

mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被脱裤了。

所以在网站后面加入/db/db.mdb得到一个下载的文件

用notepad++打开查找”flag”找到flag

总结

重写一遍还是受益良多的